Roles

No debe confundirse con un puesto de trabajo; un rol de seguridad es un conjunto de privilegios. Por ejemplo, podemos crear un rol denominado «Visor de proyectos» con los siguientes privilegios: Ver proyecto: concedido, Ver tarea: concedido y Ver datos financieros: denegado. También podemos crear otro rol, «Colaborador de proyectos», con los privilegios Crear debate: concedido y Añadir documento: concedido.

Control de acceso basado en roles (RBAC)

El control de acceso basado en roles es un enfoque en el que el acceso a un objeto para un usuario se controla en función de los roles que los usuarios desempeñan en ese objeto. En este enfoque, en lugar de asignar directamente los privilegios a los usuarios, los privilegios se asignan a las funciones y las funciones, a su vez, se asignan a los usuarios.

¿Por qué RBAC?

¿Por qué no asignar privilegios a los usuarios? ¿No sería más fácil? Para los equipos con menos de 10 usuarios, la forma de asignar privilegios indirectamente a través de los roles de seguridad (RBAC) es probablemente una exageración. Pero a medida que el número de permisos aumenta (Celoxistiene alrededor de 60) y el tamaño de los equipos aumenta, la gestión de privilegios se vuelve difícil, propensa a errores y consume mucho tiempo. Cuando se agregan nuevos empleados al equipo, el administrador tendrá que pasar mucho tiempo dándoles privilegios y al mismo tiempo asegurándose de que a ninguno de ellos se le dé (o niegue) accidentalmente un privilegio que no esté destinado a ellos.

Con la seguridad basada en roles, los administradores simplemente asignarían al nuevo empleado los roles correctos en los espacios de trabajo adecuados. Por ejemplo, cuando Mark Marketer se une a la empresa, todo lo que el administrador tendría que hacer es asignarle el papel de seguridad de Ejecutivo de Marketing Junior en el espacio de trabajo de Marketing. Mark es otro ejecutivo de marketing junior cuya función de seguridad ha sido cuidadosamente completada con los privilegios de control de acceso adecuados.

Gestión de funciones

Sólo los administradores pueden gestionar las funciones en Celoxis. Para administrar, haga clic en Top Menu ▸ ▸ Admin ▸ AccountManagement ▸ Access Control.

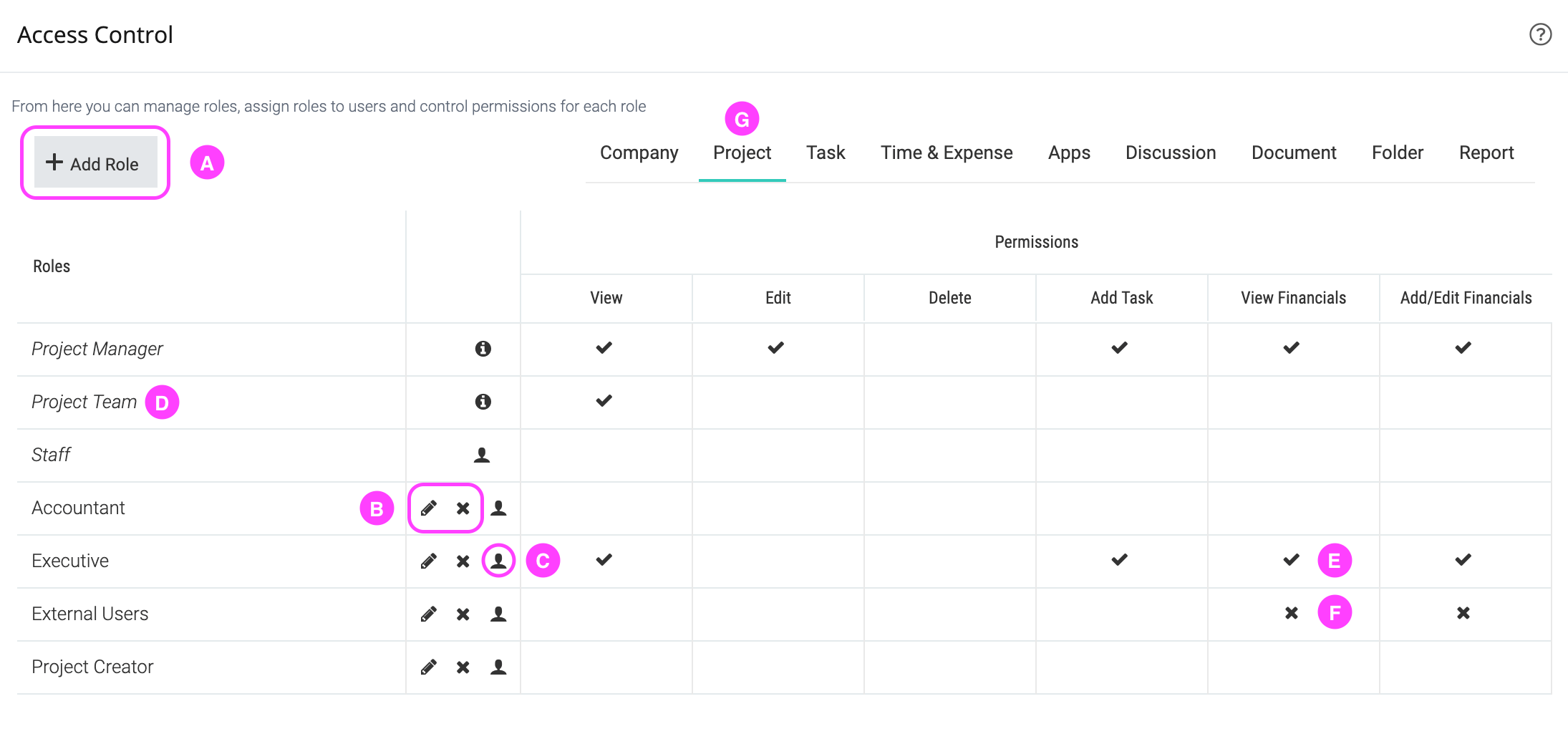

| A | Haga clic para añadir una función de seguridad |

| B | Haga clic para editar o eliminar una función de seguridad |

| C | Haga clic para ver y modificar los usuarios que desempeñan este papel |

| D | Roles auto-asignados. Tenga en cuenta que no puede asignarlo a los miembros. |

| E | El rol de Ejecutivo ha sido otorgado el privilegio de Ver Finanzas. Haga clic para cambiarlo. |

| F | La función Usuarios externos ha sido denegada por el privilegio de Ver finanzas. Haga clic para cambiarlo. |

| G | Haga clic en una ficha para establecer los privilegios asociados a ella. |